Doduse ovo nije produkcioni server. Doduse ima par nekih manje bitnih sajtova koji su hostovani na njemu.

Uglavnom, od Hetznera mi je stigao mail da nam je IP blacklistovana na vise mesta pa i na CBL.

Instalirao sam i skenirao server sa rkhunter i sa chkrootkit ali nista nije pronadjeno.

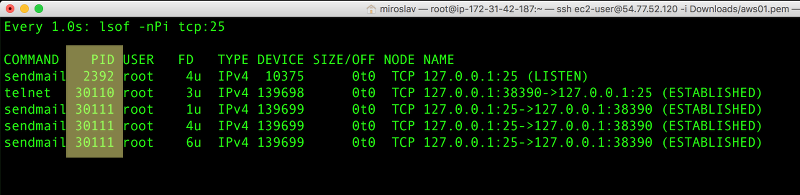

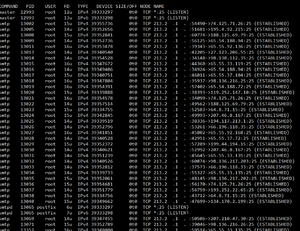

Kad udarim komandu

Dobijam u sekundi gomile ovakvih redova

Apr 13 22:40:12 africka-sljiva postfix/error[17903]: E2C18269FC4E: to=<esther_grant@****.***>, relay=none, delay=42378, delays=42342/36/0/0.17, dsn=4.4.1, status=deferred (delivery temporarily suspended: connect to mail.****.***[176.9.215.29]:25: Connection timed out)

Apr 13 22:40:12 africka-sljiva postfix/error[17881]: E1FEA269EB7A: to=<rita_willis@****.***>, relay=none, delay=55689, delays=55654/36/0/0.17, dsn=4.4.1, status=deferred (delivery temporarily suspended: connect to mail.****.***[176.9.215.29]:25: Connection timed out)

Apr 13 22:40:12 africka-sljiva postfix/error[17889]: E0AEB2692C55: to=<jo_gray@****.***>, relay=none, delay=134892, delays=134857/36/0/0.17, dsn=4.4.1, status=deferred (delivery temporarily suspended: connect to mail.****.***[176.9.215.29]:25: Connection timed out)

Apr 13 22:40:12 africka-sljiva postfix/error[18230]: 567F12687A62: to=<[email protected]>, relay=none, delay=296013, delays=295980/33/0/0.17, dsn=4.0.0, status=deferred (delivery temporarily suspended: host mailin-04.mx.aol.com[152.163.0.100] refused to talk to me: 421 mtaig-aal03.mx.aol.com Service unavailable - try again later)

Apr 13 22:40:12 africka-sljiva postfix/pickup[17758]: 282092688C36: uid=10002 from=<luz_ortiz@****.***>

Apr 13 22:40:12 africka-sljiva postfix/cleanup[19392]: warning: connect to Milter service unix:/spamass/spamass.sock: No such file or directory

Apr 13 22:40:12 africka-sljiva postfix/cleanup[19392]: 282092688C36: message-id=<3f8ace6a9a673581ac04da2cf8598c7c@****.***>

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 0E5592681E9C: removed

Apr 13 22:40:12 africka-sljiva opendkim[1053]: 282092688C36: no signing table match for 'luz_ortiz@****.***'

Apr 13 22:40:12 africka-sljiva postfix/cleanup[19384]: 2854C2688C8E: message-id=<20160413204012.2854C2688C8E@**-**.***>

Apr 13 22:40:12 africka-sljiva opendkim[1053]: 282092688C36: no signature data

Apr 13 22:40:12 africka-sljiva postfix/cleanup[19389]: 285432681E9C: message-id=<20160413204012.285432681E9C@**-**.***>

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 999BB26920A8: from=<>, size=11612, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9E38C2699B31: from=<>, size=3734, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 90FBC2699034: from=<>, size=3612, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 957F12684D79: from=<>, size=10146, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 954C7269A854: from=<>, size=10787, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 99B96268B8CF: from=<>, size=10811, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 90FF5269BAB6: from=<>, size=10900, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9918D2684AEE: from=<>, size=10779, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9257A2690BC0: from=<dianne_haynes@****.***>, size=1542, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9A23D268A34E: from=<>, size=10690, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 90F0D2688F55: from=<>, size=10219, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 90FB026990AD: from=<>, size=10027, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9B37F2686860: from=<>, size=3859, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9BA392688662: from=<>, size=11635, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 972B0268C345: from=<>, size=11199, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9D6FB2690DD9: from=<>, size=11291, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9DC1726A6B64: from=<>, size=10260, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9F403268B5CE: from=<>, size=10666, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 926B8268C6AD: from=<>, size=9521, nrcpt=1 (queue active)

Apr 13 22:40:12 africka-sljiva postfix/qmgr[17759]: 9A8E52692887: from=<ellen_wright@****.***>, size=7884, nrcpt=1 (queue active)

Koji su koraci da resim ovo?

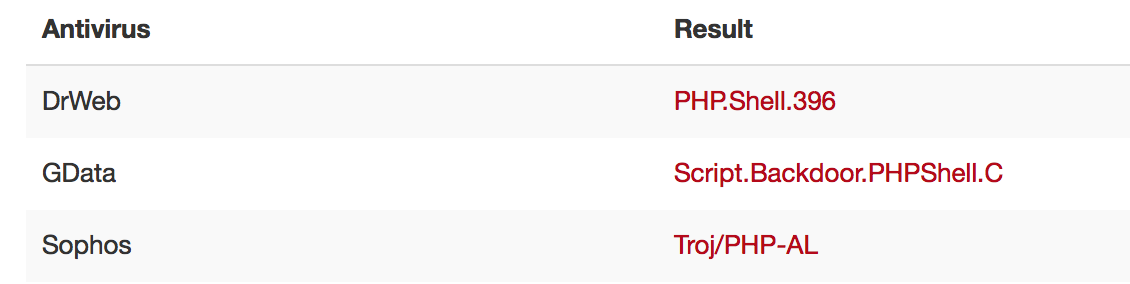

Da li moze da bude problematicno to sto sam sa jednog drugog servera gde su nam hakovali neki WP sajt, prebacili ga na ovaj server tako sto smo instalirali clean WP, i iskopirali samo folder sa temom, Ali smo prebacili i bazu koju nismo proveravali da li je infected, posto nisam znao kako to da proverim

Pitam da li postoji mogucnost da je to problem, posto najveci deo ovih adresa na koje pokusava da posalje mail su sa tim domenom tog sajta.

mail server, bot salje mailove

mail server, bot salje mailove