to, sa inverznom logikom mi se ne sviđa, iz prostog razloga što p2p klijenti imaju i opciju "http/https seed"...

morao bi nekako da radi i deep packet inspection na 80/443 kako torenti ne bi prošli...

nekog konačnog rešenja nema...

ovi npr. nude tunneling preko porta 53 (skida se besplatna aplikacija koja radi na windozi) što zaobilazi skoro svaku restrikciju...

možda

ntop na nekom Linux boxu ali ovde je tema kako blokirati p2p na RouterBOARD 962...

još jedno rešenje koje se koristi je DNS Proxy... napraviti pravilo da za svaki upit koji dolazi na port 53 firewall radi DNAT ka OpenDNS serveru (ovim se onemogući menjanje DNS servera od strane klijenta)...

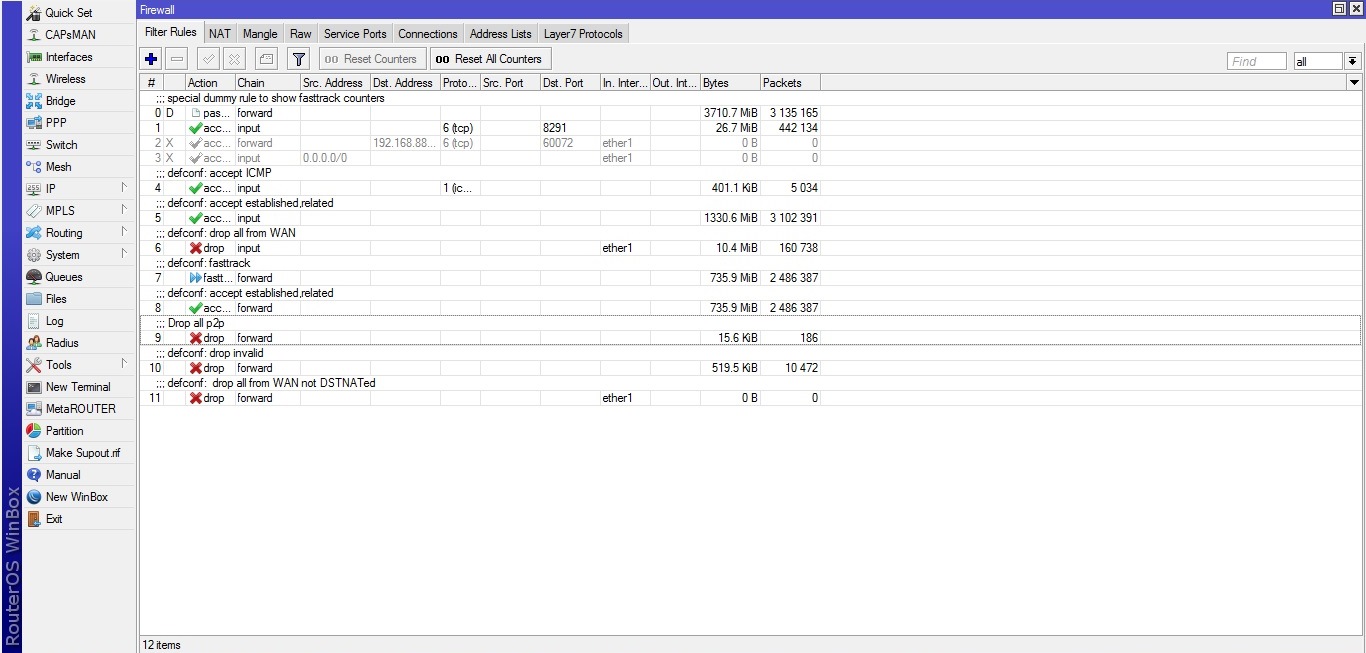

Code:

/ip firewall nat

add chain=dstnat action=dst-nat to-addresses=208.67.222.222 to-ports=53 protocol=tcp dst-port=53

add chain=dstnat action=dst-nat to-addresses=208.67.222.222 to-ports=53 protocol=udp dst-port=53

Na OpenDNS-u se odradi "content filtering" za p2p saobraćaj...

Ako je dinamička WAN IP, podesi se na Mikrotiku DNS-O-MATIC

skripta ... OpenDNS baza se svakodnevno osvežava od strane admina a predloge daje zajednica koja je ogromna... 99,99% neće proći torenti... Norton Connect Safe i Yandex su nekada takođe imali besplatne DNS-ove koji su radili DNS Proxy filtering... e sad, sve se može zaobići ali eto...

[Ovu poruku je menjao Mile-Lile dana 28.03.2017. u 09:58 GMT+1]